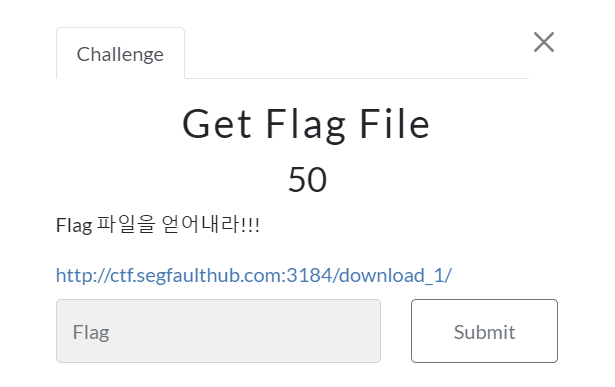

게시글에 임의의 파일을 업로드하고 다운로드 링크 주소 복사를해서 확인해보니

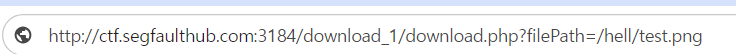

아래와 같이 filePath로 파일이 저장된 일부 경로를 받아서 download.php 페이지를 이용하여 다운로드 하고 있었다.

filePath 경로를 조작해서 php의 기본 파일인 index.php을 찾아갔다.

소스코드를 확인해보니 플래그가 주석처리 되어있었다.

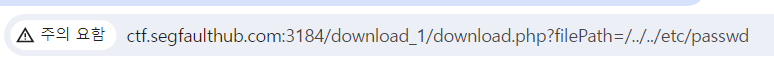

추가로 리눅스의 중요 파일인 passwd 파일을 받기 위해 경로를 조작해봤다. (../ 를 계속 추가해서 경로를 거슬러 올라감)

시스템 사용자 정보도 획득했다.

경로 조작으로 쉽게 소스코드 탈취가 가능했다. 이 경우 생각해볼 수 있는 보안 방법은 ../ 필터링을 하거나 아니면 더 확실하게 파일을 웹 서버가 아닌 DB에 저장해두는 방법이 있다.

'웹 모의해킹 스터디 > 과제' 카테고리의 다른 글

| [Authorization] CTF - authorization 1 문제풀이 (0) | 2024.02.23 |

|---|---|

| [File Vuln] CTF - Get Flag File2 문제풀이 (0) | 2024.02.21 |

| [File Vuln] CTF - Web Shell3 문제풀이 (0) | 2024.02.19 |

| 서비스 거부 공격 (Denial of Service, DoS) 공격 종류 (1) | 2024.01.31 |

| [SQL Injection] CTF - SQL Injection Point 4 문제풀이 (1) | 2024.01.26 |